¿Puede una plataforma de ciberseguridad convertirse en una amenaza similar a los ataques que pretende detener?

SOCIEDAD INVESTIGACIÓN Y TECNOLOGÍA

CROWDSTRIKE

(CROWDSTRIKE/)

¿Algunas de sus aplicaciones, sitios web o servicios informáticos están experimentando problemas? Aunque esto puede ser motivo de preocupación, no está solo. El 19 de julio de 2024, se produjo un incidente informático que está afectando a varios sectores a nivel global, incluidos los servicios bancarios, la aviación y las telecomunicaciones.

Este incidente, que ha escalado rápidamente, ha tenido consecuencias significativas, como el colapso de aeropuertos en todo el mundo (con especial impacto en los aeropuertos de Ciudad de México, Monterrey y Guadalajara), la imposibilidad de realizar compras en línea y la interrupción de las comunicaciones. Este evento se está convirtiendo en una de las caídas de sistemas globales más importantes en los últimos años.

¿Qué causó este problema? ¿Fue un incidente de seguridad o un ciberataque?

No se trató de un ciberataque. El viernes 19 de julio, CrowdStrike, una empresa de seguridad informática, informó sobre una interrupción significativa provocada por un problema en una actualización de su producto EDR: Falcon Sensor. Esta actualización afectó a los dispositivos que utilizan el sistema operativo Windows de Microsoft, siendo la causa principal del fallo global. CrowdStrike cuenta con aproximadamente 24,000 clientes, incluidas algunas de las empresas más grandes del mundo.

Primero, es importante aclarar que el error no es atribuible directamente a Microsoft en un sentido estricto. Microsoft ofrece un servicio en la nube llamado Azure, que proporciona una infraestructura de computadoras y servidores para ejecutar aplicaciones. La empresa se encarga del mantenimiento del hardware, actualizaciones y seguridad, lo que resulta muy conveniente, ya que solo se paga por lo que se usa.

En cuanto a seguridad, se emplea un sistema EDR (Endpoint Detection and Response), una tecnología avanzada de ciberseguridad que monitorea continuamente los puntos finales para mitigar amenazas, diseñado para grandes redes de computadoras. CrowdStrike es la empresa encargada de gestionar este EDR en Azure.

Como cualquier software, el sistema EDR requiere actualizaciones periódicas para mantenerse efectivo y seguro. En una actualización realizada el 19 de julio, se produjo un error: un defecto en el código pasó desapercibido y se implementó en la versión activa del software, la que utilizan los clientes, conocida como “producción”.

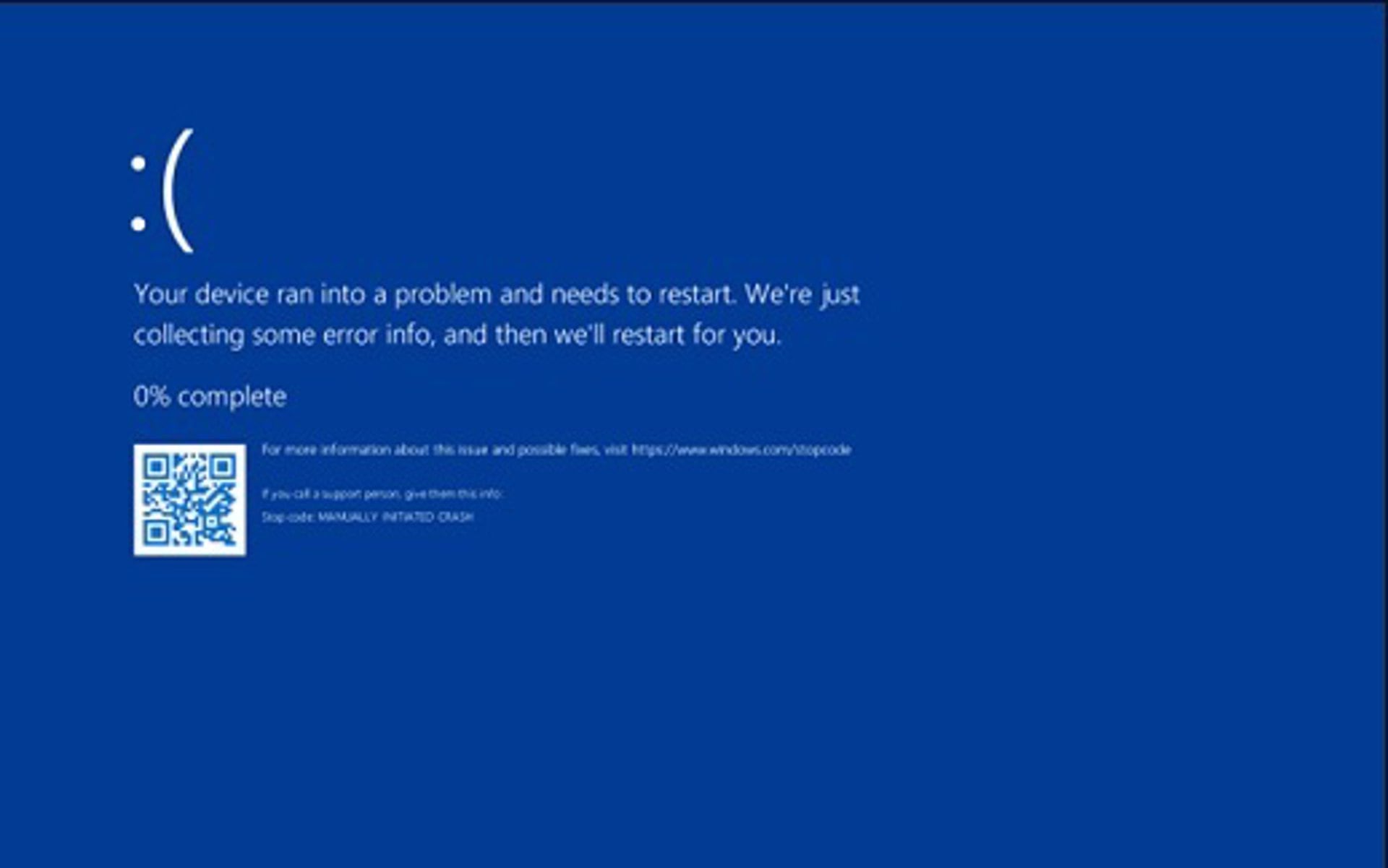

Este error ha provocado bloqueos en los equipos a nivel del kernel, la parte central del sistema operativo. Este problema, conocido como BSOD (Blue Screen Of Death) o “pantallazo azul”, detiene por completo el funcionamiento del sistema y requiere un reinicio.

Este problema es grave porque dependemos de las computadoras para funciones críticas, como el control de vuelos, servicios bancarios, operaciones en supermercados e incluso máquinas expendedoras modernas.

(JUSTIN LANE/)

CrowdStrike, con sede en Austin, Texas, y fundada hace 13 años, es una empresa especializada en ciberseguridad que cotiza en bolsa y emplea a aproximadamente 8,500 personas. Ha intervenido en investigaciones de ataques cibernéticos destacados, como el hackeo a Sony Pictures en 2014.

Lo irónico es que CrowdStrike Falcon, la plataforma de seguridad informática en la nube utilizada para prevenir brechas de seguridad en sistemas operativos como Windows, MacOS y Linux, es la que ha causado el incidente similar a los ciberataques que la misma compañía busca prevenir.

CrowdStrike ha informado que el problema ha sido identificado y aislado, y se ha implementado una solución. Los dispositivos afectados por el “pantallazo azul” deberían recibir una actualización para estabilizarse. No obstante, si esta solución no es efectiva, será necesario esperar una solución definitiva.

Cada cliente de CrowdStrike es una gran organización, lo que complica la estimación del número de computadoras individuales afectadas por el incidente del 19 de julio. Es probable que la solución deba aplicarse a cada dispositivo afectado de manera individual, representando un gran desafío para los departamentos de tecnología a nivel mundial.

POLITICA INVESTIGACIÓN Y TECNOLOGÍA

MICROSOFT

(MICROSOFT/)

La solución no es sencilla. Aunque CrowdStrike ha revertido el cambio, esto no resuelve el problema en los equipos afectados. No se puede hacer nada de manera remota; la única opción es eliminar manualmente el archivo que está causando los bloqueos en cada equipo, uno por uno.

Este proceso es lento, costoso y complicado, especialmente porque los equipos corporativos suelen estar cifrados, lo que dificulta aún más la solución.

Cada minuto que pasa se traduce en enormes pérdidas económicas: aerolíneas paralizadas, bancos inoperativos y supermercados cerrados. Sin embargo, hay una buena noticia: esto no afecta al 99.9% de los equipos domésticos.

A continuación, ofrecemos algunas recomendaciones temporales si enfrenta un pantallazo azul debido al fallo de CrowdStrike, mientras espera la actualización oficial:

- Inicie Windows en modo seguro.

- Navegue hasta la carpeta C:WindowsSystem32driversCrowdStrike.

- Localice y elimine el archivo que comience con “C-00000291*.sys”.

- Reinicie la computadora de manera normal.

Este incidente subraya la complejidad de la infraestructura digital actual. En este caso, una empresa que normalmente soluciona problemas tecnológicos ha causado el fallo debido a una actualización defectuosa. Se recomienda revisar y actualizar los procedimientos de seguridad, implementar controles de calidad más rigurosos para las actualizaciones, tener planes de contingencia para reducir el impacto de fallos tecnológicos, mantener una comunicación clara con los clientes y fomentar la capacitación continua del personal en gestión de crisis tecnológicas.

* Fundador de SILIKN | Emprendedor Tecnológico | (ISC)² Certified in Cybersecurity℠ (CC) | Cyber Security Certified Trainer (CSCT™) | EC-Council Ethical Hacking Essentials (EHE) | EC-Council Certified Cybersecurity Technician (CCT) | Cisco Ethical Hacker | Líder del Capítulo Querétaro de OWASP.

Twitter: https://twitter.com/silikn

Instagram: https://www.instagram.com/silikn

YouTube: https://www.youtube.com/@silikn7599